AIの賢さは、与えるネットワークコンテキストによって決まる

ネットワーク上の音声品質に関する苦情のトラブルシューティングをAIに依頼しましょう。QoSポリシーの確認、DSCPマーキングの検証、インターフェースのドロップの確認、そして…といった迅速な回答が得られます。

by NetBrain 2026 年 2 月 13 日

ハイブリッドネットワークと手動ネットワーク運用の組み合わせは、人為的ミスや設定の逸脱の可能性が高まるため、サービス中断のリスクが高まります。検出から検証済みの修復までを網羅するクローズドループ自動化は、急速なインフラストラクチャの変更を管理するための構造化されたアプローチを提供します。これは、逸脱の検出、原因の分析、是正措置の決定、結果の検証、そしてプロセスの記録という継続的な一連の流れに沿って行われます。

プロセスの各ステップは次のステップをサポートし、事後対応型のトラブルシューティングと変更管理を、一貫性があり安全で繰り返し可能なワークフローに置き換えます。以下では、クローズドループ自動化テクノロジーと、自動化されたアクションを安全かつ制御された状態に保つガードレールについて解説し、これらの機能がどのように連携して、プロアクティブで自己管理的なネットワーク運用をサポートするかを詳しく説明します。

クローズドループ自動化とは、ネットワークを監視し、AIと自動化によって結果を分析し、是正措置を決定し、結果が意図した状態と一致するかどうかを検証する継続的な運用システムです。このループは、異常を検知した瞬間から検証までアクティブであり続け、手動による手順を一貫したプロセスに置き換えます。

多くのITチームは依然としてオープンループ型の自動化を採用しています。これは、システムが問題を検知することはできても、自力で調整や修正を行うことができないことを意味します。時代遅れのソリューションでは、アラート送信後にあらゆるアクションを停止し、技術者が問題を解釈して解決方法を決定することになります。これにより、ネットワーク状況が急速に変化する状況で、遅延や一貫性のない結果が生じます。

閉ループ自動化により平均修理時間が短縮されます(MTTR)は、インシデント対応プロセス全体を自動化することでダウンタイムを防止します。システムは、診断と優先順位付けから、事前承認されたプロセスによる修復の実行まで、アラートや異常をエンドツーエンドで処理します。診断中に特定された修正手順は、変更ライブラリを使用して適用されます。 runbook テンプレートを作成し、対象を絞った検証テストを通じて結果を即座に確認します。結果が期待通りの状態になると、システムは監視を継続し、新たな状況に反応します。

閉ループシステムは定義されたステップを経て進行し、各ステージはそれぞれ異なる技術的機能を実行します。自動化されたワークフローは、各ステージで次のステージに必要なデータまたは条件が生成された場合にのみ進行し、初期検出から検証による修復まで、制御された進行を実現します。これらの各ステップは、複雑なインフラ環境内で自動化されたワークフローがどのように動作するかを定義し、システムが各イベントにおいて実行するシーケンスを確立します。

このプロセスは、デバイス、サービスパス、トラフィックフロー、状態、構成のプロアクティブな監視から始まります。クラウドコンピューティング、データセンター、ブランチ/キャンパス、リモートエッジを含むハイブリッド環境では、状況が急速に変化する可能性があるため、この初期ステップが不可欠です。

検出システム デバイスのテレメトリを監視するルーティングテーブル、ログ、フローデータ、そして実際のトラフィックをシミュレートしたテストパケットなどを用いて、パフォーマンスとパスの挙動を測定します。これらのソリューションは、輻輳、デバイス障害、設定のずれ、異常なトラフィック分布など、想定値からの逸脱をチェックします。

検出に一般的に使用されるデータ ソースは次のとおりです。

最近では、ネットワーク自動化により、継続的なネットワーク評価を通じてプロアクティブな観測が可能になり、ライブ ネットワーク (L2 および L3) で事前定義されたゴールデン構成や状態からの逸脱をチェックできるようになりました。

これらのシグナルはITSMチケットと監視アラートをトリガーし、修復システムに障害箇所の明確な兆候を提供します。異常は、観測値がベースラインまたはポリシーのしきい値から逸脱した際に発生します。例えば、

高忠実度の検出によりノイズが除去され、パフォーマンス、安定性、セキュリティに影響する条件に焦点が当てられます。

チケットとアラートによりネットワーク自動化がトリガーされ、AI を使用して自動診断が実行され、ネットワーク インシデントがマップされ、分析用にマップ上にコンテキスト診断結果が表示され、実行するための修復手順が提供され、同様の根本原因がないかネットワーク全体が評価され、将来のインシデントに備えてネットワークが監視されます。

自動化プラットフォームは、ライブデジタルツインの作成を通じてネットワークを深く理解することで、ハイブリッドネットワーク全体の状況を監視できます。これには、ルーティング状態、インターフェーススナップショット、ログ、ポリシー割り当て、アプリケーションパスとQoS、構成のドリフトなどが含まれます。

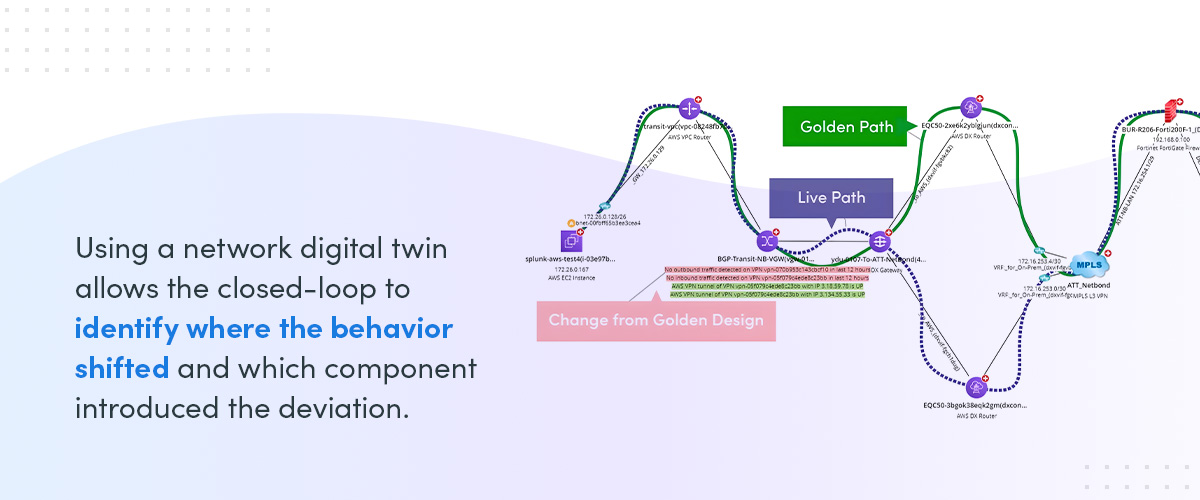

ネットワークデジタルツインを使用すると、クローズドループで行動の変化がどこで発生し、どのコンポーネントが逸脱を引き起こしたかを特定できます。ネットワーク デジタルツインは仮想モデルとして機能する ライブ環境の次の内容を示します。

アラートが発生すると、自動修復システムは収集されたテレメトリ、デジタルツイン、そして事前に構築されたノーコード自動化をコンテキストとして活用し、根本原因を特定します。その後、訓練されたAIが診断推論を開始し、修復を実行するために必要な自動化を決定します。また、不要な監視アラートは自動的に閉じられます。診断には以下が含まれます。

これらのテストにより、問題の範囲が単一のデバイス、リンク、構成、またはポリシー ルールに縮小されます。

変更検証により、何らかのアクションを実行する前に、ネットワークがゴールデンインテント(状態)と構成とベンチマークされていることが保証されます。これには、ビジネス要件の検証、アーキテクチャ標準の遵守、セキュリティポリシーの遵守が含まれます。

検証では、変更実行中および変更実行後に、提案された修正が予想される容量、セグメンテーション ルール、ルーティング動作、冗長構成、およびアクセス制御境界と一致しているかどうかをテストします。

意図の変更の検証には、次の内容の確認が含まれます。

検証により、誤った転送、ポリシー違反、または予期しない運用上の影響によってダウンタイムが発生するリスクのある変更を防止できます。

実行では、根本原因診断中に特定された是正措置が適用され、 意図によって検証される チェック。この段階では、AIを活用した自動化ワークフローを使用して、デバイスやドメイン全体にわたる人的エラーを排除します。

ワークフローは次のように実装できます。 runbook 自動化または自動化スクリプト。適用するコマンドシーケンス、デバイスターゲット、必要なアクセス、事前チェックの検証手順が含まれます。

この段階では 2 つの実行モデルが動作します。

自動化は、ルート設定の更新、ポリシーエントリの復元、テンプレートの再適用、一時的な障害の解消といった反復的なタスクを処理します。Human-Over-The-Loop(HoL)ワークフローは、完全な技術的コンテキストを準備するため、IT管理者は変更を完全な可視性を持って承認できます。

実行では、前の段階からの正確なデータを利用して、各アクションが診断された技術的な問題に確実に対処できるようにします。

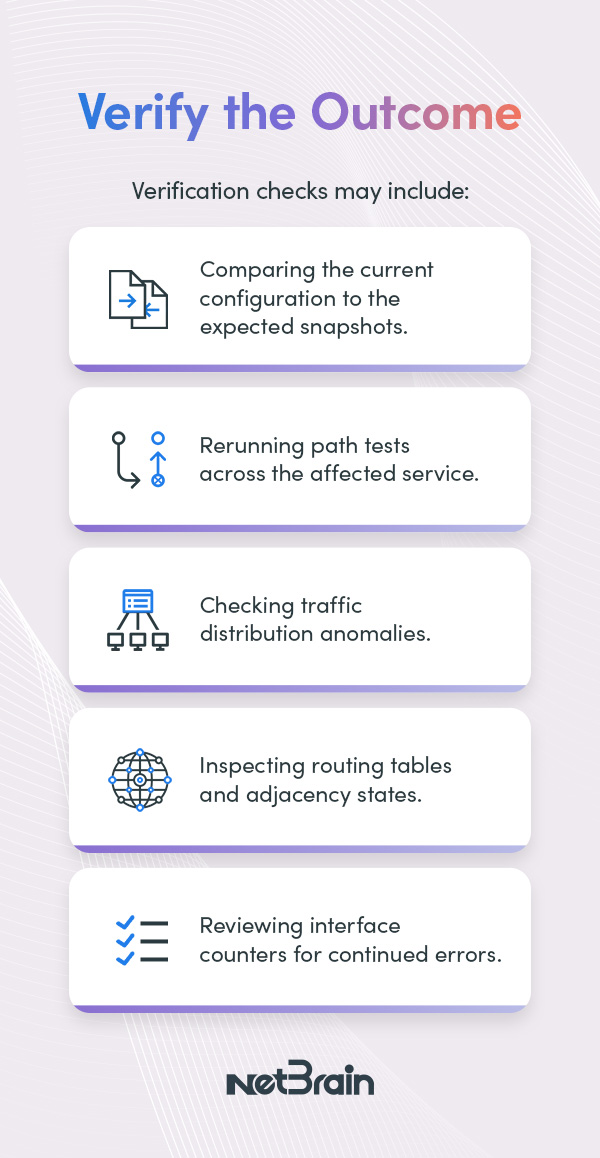

変更後検証では、現在の状態と検証済みのベースラインを比較することで、修正によって意図した状態が実現され、ダウンタイムなどの意図しない結果が生じていないことを確認します。検出および診断時に使用したのと同じインテントを用いて、インフラストラクチャを再チェックします。検証段階は、ネットワークが検証済みのインテント基準に一致するまで継続されます。

検証チェックには次のようなものが含まれます。

逸脱を早期に検出するために、事後チェックは直ちに実行する必要があります。検証で不一致(パスの非対称性、新たなコンバージェンス遅延、ポリシーの不整合、リンクエラーなど)が検出された場合、実行は停止され、ロールバック手順が実行されます。

ログ記録は、検出から検証済みの修復まで、クローズドループ自動化におけるすべてのステップを記録します。意図しない変更が行われた場合は、以前のベンチマーク状態にロールバックできます。

ログには、次のような自動化されたワークフローに関連するすべての詳細が記録されます。

このドキュメントは、根本原因分析 (RCA)、コンプライアンス レポート、および長期的な傾向分析のための不変の監査証跡を形成します。

ネットワークの安定性を維持し、制御を維持するためには、閉ループ自動化は境界内で動作する必要があります。ハイブリッド環境では、デバイス、サービス、ドメイン間の相互依存性により、自動修復は複数のポイントとポリシーに同時に影響を与える可能性があるため、すべてのアクションは定義された制約に従う必要があります。

このフレームワークを本番環境で安全に保つため、クローズドループは安全管理によって制御されています。各安全管理は、運用リスクの異なる側面を管理し、実稼働環境での動作を定義します。これらの安全管理には以下が含まれます。

安全ガードレールは、修復システムの運用範囲を定義します。自動化されたアクティビティが許可される範囲、変更可能なコンポーネント、修正を実行する前に満たすべき前提条件などについて制限を設定します。これらの制御により、意図しない調整が許容されないインフラストラクチャセグメントへの影響を防ぎます。

ガードレールは明示的なポリシールールとして機能します。 セキュリティゾーン全体での実行を規制するルーティングドメイン、アプリケーション層、マルチクラウド境界など、複数のクラウド環境をまたぐデータ構造です。この構造は、単一の変更を誤って適用すると、フォワード動作が変化したり、上流の依存関係が損なわれたりする可能性があるハイブリッドシステムで役立ちます。

いくつかの種類のガードレールによって、自動化の動作が許可される方法が決まります。

承認ワークフローは、自動修復システムに制御された意思決定ポイントを導入します。これにより、自動化されたアクションが介入なしに実行されるタイミング、事前承認が必要かどうか、そして人間のエンジニアが計画された変更をいつ確認する必要があるかが決定されます。

閉ループ システムでは、これらのゲートは、明示的な前提条件、ロールバック基準、およびタイムアウトを備えたポリシー アズ コードを介して適用され、停止した実行や安全でない実行を防止します。

各アクションには、次のステップに進む前にリスクレベルが割り当てられます。分類は以下の基準に基づいています。

リスクスコアリングは、静的なラベルではなく、実際の依存関係マップとモデル化された影響度に基づく必要があります。入力情報には、トポロジ、最近のインシデント履歴、変更が共有サービスまたはコントロールプレーンの状態に影響を与えるかどうかが含まれます。リスクレベルに応じて、必要な承認レイヤーの数が決定されます。

各層は、許容されるアクションの種類、影響を受けるノードの最大数、および必要な証拠アーティファクトを概説したガードレールにマッピングされます。中リスク層および高リスク層では、多くの場合、シミュレーション結果またはデジタルツインに対する検証に加え、変更後の検証が失敗した場合のロールバック方法の設定が求められます。

階層型モデルでは、アクションを次の 3 つの監視レベルに整理します。

その ITサービス管理システム ITSM(ITサービスマネジメント)は、自動化されたトラブルシューティングワークフローを開始するために必要な最初のトリガーを提供します。ネットワーク自動化プラットフォームは、AIを活用してインシデントチケットを解釈し、問題の診断に使用する自動化インテントを決定できます。

自動修復システムは、変更記録の閲覧や更新、構成アイテム(CI)の関係性のリンク、診断出力の添付、変更諮問委員会(CAB)のスケジュール、ブラックアウト期間、緊急変更手順の遵守などを行うことができます。これにより、自動化された変更は、従来のワークフローと同じ運用要件とコンプライアンス要件に準拠することが保証されます。

ロールは、各アクションカテゴリを誰が承認できるかを定義します。これにより、不正な実行を防ぎ、適切なエンジニアリングチームメンバーに責任を割り当てることができます。

ロールバインディングはきめ細かく設定し、最小権限スコープを備えたアイデンティティ・アクセス管理(IAM)とロールベース・アクセス制御(RBAC)を通じて適用する必要があります。承認のデッドロックを防ぐため、エスカレーションパスとオンコールでの代替を規定する必要があります。

監査ログはすべての承認を記録し、自動化されたワークフローに関連付けます。ログは変更不可で、実行ID、提案された変更、テスト成果物、最終的なデバイスコミットにリンクされている必要があります。

各承認とその結果とを関連付けることで、インシデント後の再構築、コンプライアンス要件の遵守、モデルの再トレーニングをサポートします。各承認記録には以下が含まれます。

自動ロールバックは、修正アクションによって予期しない状態が発生した場合に、インフラストラクチャを既知の検証済みの状態に復元し、意図した結果の検証が検出されるとすぐにアクティブになります。

ロールバック プロセスには次のものが含まれます。

クローズドループ自動化は、構造化されたフレームワークに基づいて、問題の検出、根本原因の診断、インテントの検証、修正の適用、結果の検証、そして手順の記録を行います。このフレームワークを手動で実装することは、絶えず変化するハイブリッド環境全体では困難です。

NetBrainの自動化プラットフォームは、ライブデジタルツイン、継続的な評価、AI支援を通じてこれらの機能をネイティブに提供します。 Runbook 自動化により、クローズド ループの各ステージをサポートするために必要なデータ、コンテキスト、ワークフローが提供されます。

リアクティブ型からプロアクティブ型ネットワーク運用モデルへの移行をご検討ですか?その方法をご覧ください。 NetBrainAIを活用した自動化 ネットワーク運用は、安全で効果的なクローズドループ自動化戦略の実装に役立ちます。 パーソナライズされたデモをリクエストする 今日は実際に動作しているところを見てみましょう。

ネットワーク上の音声品質に関する苦情のトラブルシューティングをAIに依頼しましょう。QoSポリシーの確認、DSCPマーキングの検証、インターフェースのドロップの確認、そして…といった迅速な回答が得られます。

従来の構成管理を超えてネットワーク運用を拡張する方法を検討しているお客様にとって、 NetBrain は、Infobloxエコシステムにおいて、Infoblox NIOS統合の認定パートナーとして正式に認められました。これにより…

現代のネットワーク環境は単一のシステムで完結するものではありません。ネットワークチームはリアルタイムで業務を遂行し、ハードウェアおよび設備チームは物理インフラを管理します。プラットフォームおよび運用チームは、すべての情報を公開することなく信頼できるダッシュボードを必要としています。

当社は、ユーザーエクスペリエンスを向上させるために、コンテンツをカスタマイズし、ウェブサイトの使用状況を把握するためにクッキーを使用します。当社のウェブサイトを使用することにより、お客様は当社のプライバシーポリシーに従ってすべてのクッキーに同意するものとします。