De scripts a agentes: cómo la evolución de la automatización hizo inevitable la IA en NetOps

by Brian Soetaert 20 de enero de 2026

La banda ancha, el wifi y los primeros teléfonos inteligentes llevaron el tráfico de las redes empresariales a un punto crítico en 2004. Las VPN MPLS de repente abarcaron más sitios de los que cualquier ingeniero podía imaginar. Las interrupciones del servicio cruzaron múltiples dominios, y el conocimiento tribal no pudo seguir el ritmo.

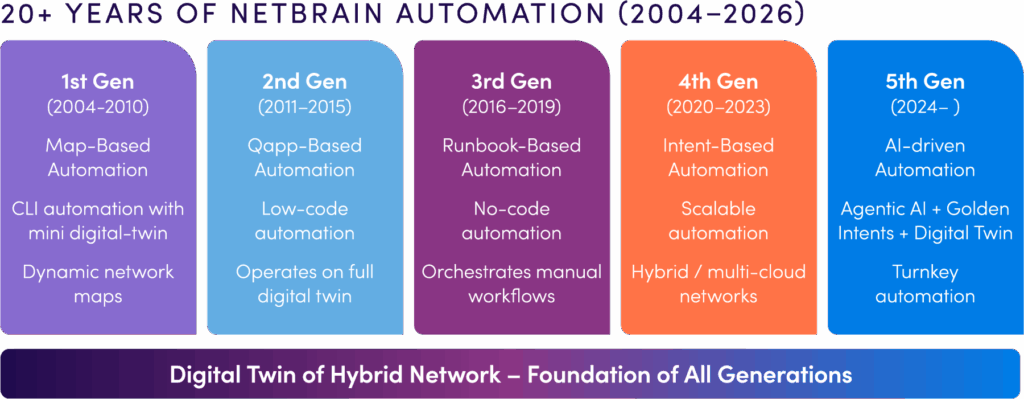

Veinte años después, los agentes de IA resuelven problemas de redes a la velocidad de una máquina… pero solo porque cada generación de automatización anterior a ellos resolvió una limitación específica. NetBrainLa evolución de sigue ese camino: desde la visualización de la topología, pasando por la codificación de la experiencia, hasta la validación de la intención y los agentes que comprenden los objetivos.

Analicemos cada generación que condujo a la inevitable evolución de la IA hasta convertirse en una parte fundamental del NetOps moderno, y cómo los equipos de red pueden prepararse para la era de la IA agente.

Primera generación: Cuando la visibilidad se convirtió en un cuello de botella (Automatización basada en mapas, 2004-2010)

Las operaciones diarias a principios de la década del 2000 implicaban iniciar sesión en los dispositivos uno por uno y recopilar el contexto mentalmente. Esto funcionó hasta que las redes comenzaron a abarcar cientos de dispositivos en múltiples ubicaciones. Cuando algo fallaba, los ingenieros reconstruían la topología a partir de la memoria, diagramas de Visio obsoletos y documentación fragmentada.

La automatización basada en mapas resolvió el problema del contexto. NetBrainLa primera plataforma de 's combinó la automatización de CLI con el descubrimiento dinámico de topología: un diagrama vivo respaldado por un gemelo digital. Los ingenieros podían visualizar rutas, extraer configuraciones de dispositivos y ver dependencias en tiempo real, en lugar de buscar en documentos estáticos.

La automatización adquirió conciencia espacial. Los comandos se incorporaron con una comprensión inmediata de la ubicación de un dispositivo en el tejido general. Igualmente importante, el conocimiento de la red pasó de las mentes de los ingenieros individuales a un sistema compartido y consultable, centralizando el contexto en lugar de dispersarlo en scripts y hojas de cálculo.

Segunda generación: De los mapas a la lógica reutilizable (automatización basada en Qapp, 2011-2015)

La virtualización cambió las reglas. La topología podía cambiar sin que nadie tocara el hardware físico. La red que un ingeniero veía el lunes podía ser diferente el miércoles, no por un rediseño, sino porque las cargas de trabajo se desplazaban. Los mapas resolvieron el problema de "¿dónde está todo?", pero la resolución de problemas seguía dependiendo de que expertos individuales ejecutaran sus propias secuencias de comandos, documentadas en cuadernos personales o scripts puntuales.

Los incidentes cruzaron conmutadores virtuales, firewalls y las primeras puertas de enlace en la nube. Se repitieron los mismos patrones (configuraciones incorrectas de VPN, problemas de QoS, enrutamiento asimétrico), pero los procedimientos de diagnóstico seguían siendo un conocimiento ancestral.

NetBrainLa segunda generación introdujo las Qapps de bajo código: módulos de diagnóstico compartibles que se ejecutaban en el gemelo digital. Los ingenieros ensamblaban comprobaciones y extraían datos utilizando bloques de construcción en lugar de escribir scripts personalizados para cada escenario. La Qapp adaptaba esas comprobaciones a la topología que el gemelo digital detectaba en tiempo de ejecución.

La automatización pasó de "muéstrame el diseño" a "muéstrame qué revisar y en qué orden". Cuando un ingeniero sénior codificó una secuencia de resolución de problemas probada en una Qapp, todo el equipo pudo usarla. La experiencia se convirtió en software.

Tercera generación: desde el diagnóstico hasta los flujos de trabajo completos (Runbook-Automatización basada en datos, 2016-2019)

A mediados de la década de 2010, la red estaba fragmentada. Las arquitecturas multinube permitían que el tráfico de aplicaciones atravesara AWS, Azure, centros de datos locales y sucursales en una sola transacción. Kubernetes y los microservicios introdujeron patrones de conectividad que cambiaban constantemente. La SD-WAN transformó la forma en que las sucursales se conectaban a los recursos en la nube.

Qapps gestionaba bien los diagnósticos discretos, pero los incidentes requerían cada vez más coordinación entre equipos, como la seguridad que validaba las políticas, los ingenieros de la nube que verificaban la conectividad y los equipos de red que rastreaban las rutas. Cada grupo utilizaba herramientas y procedimientos diferentes. Restaurar el servicio implicaba la integración manual de varios pasos bajo presión del tiempo.

RunbookLa automatización basada en datos orquesta flujos de trabajo completos en lugar de tareas aisladas. runbook Podría extraer configuraciones, ejecutar análisis de rutas, verificar el cumplimiento de las intenciones y documentar los hallazgos en una secuencia repetible. Porque runbookAl operar sobre el gemelo digital, se adaptaron automáticamente a la topología real.

RunbookCodificó la secuencia exacta que seguiría un ingeniero sénior durante una interrupción, haciendo que el proceso fuera accesible para todos. El cuello de botella ya no residía en la experiencia individual.

4ta Generación: Cuando cada escenario se volvió imposible de guionizar (Intent-Based Automation, 2020-2023)

El teletrabajo impulsado por la pandemia obligó a las organizaciones a reconfigurar su conectividad prácticamente de la noche a la mañana, recurriendo en gran medida a VPN, SD-WAN y puertas de enlace en la nube. Las arquitecturas SASE y Zero Trust integraron las políticas de seguridad directamente en la estructura de conectividad. Las plataformas de observabilidad comenzaron a transmitir todo lo que podían capturar, inundando a los equipos con telemetría.

Con implementaciones en la nube continuas, políticas de seguridad dinámicas y patrones de tráfico en constante cambio, predefinir cada flujo de trabajo para cada modo de fallo se volvió imposible. Incluso con un diseño bien diseñado runbookEl abanico de posibles escenarios era demasiado amplio. Los equipos necesitaban saber si la red seguía cumpliendo con las expectativas del negocio, no solo cómo responder ante cualquier fallo.

Intent-based automation Se invirtió el modelo. Los ingenieros definieron los resultados deseados (requisitos de accesibilidad, reglas de segmentación, umbrales de rendimiento, políticas de cumplimiento) y dejaron que el sistema validara si esas intenciones se cumplían en la red en funcionamiento. NetBrainLa cuarta generación se basa en su gemelo digital para codificar estas intenciones y compararlas automáticamente con la topología y el estado en tiempo real.

Los ingenieros se centraron en definir políticas y criterios de éxito en lugar de enumerar cada comprobación específica. La automatización se convirtió en verificación continua en lugar de resolución de problemas reactiva. Esto creó la base que la IA necesitaba: un sistema que ya entendía qué significaba "correcto", listo para que los agentes razonaran cómo restaurarlo.

Quinta generación: de la automatización al razonamiento autónomo (2024–)

Intent-based automation Se aclaró qué significaba "bueno", pero aún quedaba una brecha. Detectar una violación de intención todavía requería que los ingenieros recopilaran manualmente registros, rutas, políticas y cambios históricos durante incidentes de alta presión. El sistema podía señalar problemas, pero los humanos aún tenían que resolverlos.

Los modelos de lenguaje de gran tamaño se volvieron prácticos para el uso empresarial alrededor de 2023. Estos modelos podían leer tickets, analizar la salida de la CLI, correlacionar eventos y proponer hipótesis mucho más rápido que los humanos, siempre que contaran con un modelo de datos completo con el que trabajar. Un gemelo digital maduro, intenciones codificadas y razonamiento de IA capaz de operar a la velocidad de una máquina finalmente podrían trabajar juntos.

NetBrainLa quinta generación añade una capa de agente sobre su gemelo digital y Golden Intents. Los agentes de IA pueden ingerir un objetivo ("restaurar el acceso a esta aplicación sin infringir las políticas de seguridad"), explorar el estado actual de la red y seleccionar o ensamblar los pasos de diagnóstico y remediación necesarios dentro de límites predefinidos.

Las tareas rutinarias de resolución de problemas y verificación se ejecutan cada vez más a la velocidad de una máquina. Los agentes escalan solo cuando detectan ambigüedad, intenciones contradictorias o límites de políticas. Los ingenieros diseñan esos límites, definen nuevas intenciones y refinan el conocimiento en el que se basan los agentes. Su rol pasa a ser el de crear el comportamiento adecuado de las operaciones, en lugar de ejecutarlas manualmente.

Cómo puede prepararse NetOps para la IA agente

Las redes ahora abarcan múltiples nubes, sitios remotos y dominios de seguridad. La resolución manual de problemas y los scripts ad hoc no pueden seguir el ritmo. Cada cola de tickets sin resolver y cada patrón de incidentes recurrentes indican que la generación actual de automatización ha tocado techo. Los ingenieros dedican tiempo a reconstruir rutas, correlacionar registros y volver a ejecutar comprobaciones habituales, tareas que las máquinas pueden gestionar con fiabilidad.

Gartner® predice que “para 2030, los agentes de IA serán el enfoque más común para ejecutar actividades de tiempo de ejecución de red, en comparación con la adopción mínima a fines de 2025”.

Durante más de una década, el panel de control GUI ha sido la interfaz principal: una ventana a conmutadores, firewalls y conexiones en la nube. Sin embargo, según un estudio del sector realizado por Gartner®, esa ventana se está cerrando.

Se está produciendo un cambio importante que redefinirá no solo las herramientas que utilizan los equipos de red, sino también cómo operan los equipos y dónde concentrar su experiencia.

La transición a la IA agente no elimina las funciones de ingeniería de redes, sino que las redefine. Los ingenieros se convierten en orquestadores estratégicos en lugar de operadores diarios. La experiencia sigue siendo crucial. Ahora, se centra en definir políticas, diseñar límites para los sistemas de IA y gestionar las excepciones que los agentes no pueden resolver. Aumentar la capacidad humana, no reemplazarla.

NetBrainLa trayectoria de ofrece una ruta de migración práctica. Las mismas decisiones arquitectónicas que hicieron que los sistemas basados en mapas y runbook-automatización basada en eficacia (dynamic mapping, lógica codificada de resolución de problemas y un modelo de datos de red completo proporcionan la base para que los agentes de IA comprendan los objetivos y actúen dentro de los límites establecidos. Las organizaciones pueden modernizarse por etapas, sabiendo que cada paso prepara el entorno para las operaciones impulsadas por IA.

Para los equipos que estén listos para explorar cómo probar capacidades de agencia de manera segura y prepararse culturalmente para este cambio, obtengan la guía más detallada de Gartner para preparar NetOps para la IA de agencia.

GARTNER es una marca comercial de Gartner, Inc. y/o sus afiliadas.

Gartner, El futuro de NetOps es Agentic, por Andrew Lerner, Mike Leibovitz, John Watts, Jonathan Forest, 5 de enero de 2026

Relacionado:

Tu IA es tan inteligente como el contexto de red que le proporciones.

Solicite ayuda a una IA para solucionar un problema de calidad de voz en su red. Obtendrá una respuesta rápida: revise las políticas de QoS, verifique las marcas DSCP, analice las caídas de interfaz y examine...

NetBrain Certificado para la integración de Infoblox NIOS

Para los clientes que evalúan cómo expandir las operaciones de red más allá de la gestión de configuración heredada, NetBrain Ahora es reconocido oficialmente en el ecosistema de Infoblox como socio certificado para la integración de Infoblox NIOS. Esto...

Extensión NetBrain con NetBox y Grafana: Convertir la verdad operativa en conocimiento compartido

Los entornos de red modernos no residen en un solo sistema. Los equipos de red operan en tiempo real. Los equipos de hardware e instalaciones gestionan la infraestructura física. Los equipos de plataforma y operaciones necesitan paneles de control confiables sin sacrificar...